Copyright 2026 HNCloud Limited.

香港联合通讯国际有限公司

Unix怎么限制root远程登录,有哪些方法

时间 : 2023-07-18 11:49:50

编辑 : 华纳云

阅读量 : 1868

在Unix/Linux系统中,限制root用户的远程登录是一种很好的安全实践,因为root用户具有最高权限,直接暴露在外部网络上可能会增加系统面临的风险。下面介绍两种常见的方法来限制root用户的远程登录:

1.使用sshd配置文件限制: 在Unix/Linux系统中,SSH服务通常由OpenSSH提供。您可以通过编辑SSH服务器配置文件来限制root用户的远程登录。该配置文件通常位于/etc/ssh/sshd_config。

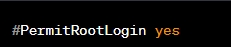

打开配置文件并找到以下行:

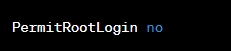

将上面的行修改为:

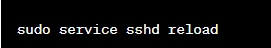

然后保存文件并重新加载SSH服务:

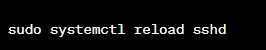

或者

这将禁止root用户通过SSH远程登录到系统。

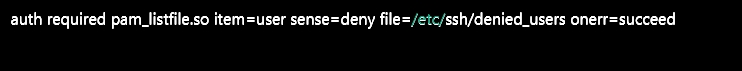

2.使用PAM模块限制: 另一种方法是使用Pluggable Authentication Modules(PAM)来限制root用户的远程登录。这种方法可能因系统的不同而有所差异,但通常可以通过编辑PAM配置文件来实现。

例如,在Ubuntu系统中,可以编辑/etc/pam.d/sshd文件,并在文件的顶部添加以下行:

然后,创建并编辑一个名为/etc/ssh/denied_users的文件,并在文件中添加一行包含root的内容:

root

这将使用PAM模块来检查/etc/ssh/denied_users文件中是否有root用户,并在发现时拒绝其远程登录。

请注意,在限制root用户的远程登录之前,请确保您有其他具有管理员权限的用户,并且您可以通过这些用户进行远程登录和管理服务器。限制root用户的远程登录可以提高系统的安全性,但也需要谨慎对待,以免无法远程登录和管理服务器。

推荐文章

推荐文章